Apigee Edge belgelerini görüntülüyorsunuz.

.

Git:

Apigee X belgeleri. bilgi

Apigee Edge'de OAuth güvenliği olan bir API proxy'si çağırdığınızda Edge, erişim jetonlarını doğrulayarak Edge'i kapı koruyucu olarak düşünebilirsiniz. Bu sınırdan hiçbir API çağrısı geçemez doğrulanabilecek bir erişim jetonuna sahip değil.

VerifyAccessToken politikası ekleme

Jeton doğrulamasını yapılandırmak için API proxy akışının en başında VerifyAccessToken işlemi ( ProxyEndpoint Ön Akışının başlangıcı). Buraya yerleştirilirse erişim jetonları şu tarihten önce doğrulanır: herhangi başka bir işlem gerçekleşir. Jeton reddedilirse Edge işleme koymayı durdurur ve jetona geri döner. istemciye geri gönderebilirsiniz.

Aşağıda açıklandığı şekilde, API proxy'leri sayfasına erişin.

Edge

Edge kullanıcı arayüzünü kullanarak API proxy'leri sayfasına erişmek için:

- apigee.com/edge adresinde oturum açın.

- Geliştir > API Proxy'leri bölümüne gidin.

Klasik Edge (Private Cloud)

Klasik Edge kullanıcı arayüzünü kullanarak API proxy'leri sayfasına erişmek için:

- ms-ip olan

http://ms-ip:9000uygulamasında oturum açın Yönetim Sunucusu düğümünün IP adresi veya DNS adı. - API'ler > API Proxy'leri bölümüne gidin.

- Listeden korumak istediğiniz proxy'yi seçin.

- Genel bakış sayfasında Geliştirme sekmesini tıklayın.

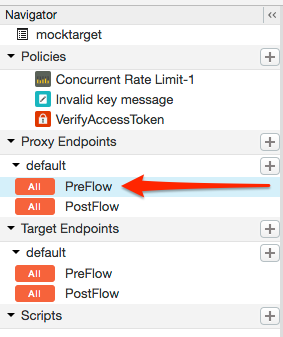

- Navigator'da, Proxy altında listelenen bir uç nokta için PreFlow'u seçin

Uç noktalar. Genellikle istediğiniz uç nokta "varsayılan" olarak adlandırılır ancak

Birden fazla proxy uç noktası oluşturun. Birden fazla uç noktanız varsa dilerseniz

Her birinde jeton doğrulaması yapmak için aşağıdaki adımları uygulayın.

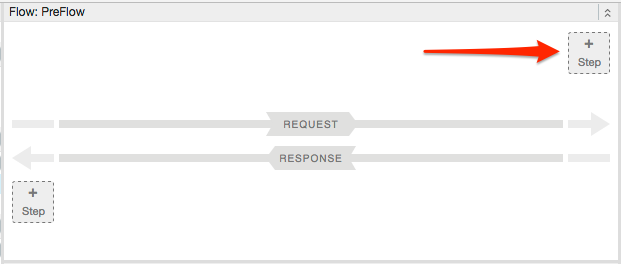

- Proxy akışı düzenleyicisinde + Adım'ı tıklayın.

- Yeni Politika Örneği'ni seçin.

- Politika listesinde OAuth v2.0'ı seçin.

- Dilerseniz politika adını ve görünen adı değiştirebilirsiniz. Örneğin, okunabilirliği artırmak için görünen adı ve adı "VerifyAccessToken" olarak değiştirebilirsiniz.

- Ekle'yi tıklayın.

Varsayılan politika, VerifyAccessToken işlemiyle zaten yapılandırılmıştır. Dolayısıyla, başka bir şey yapmanız gerekmez:

<?xml version="1.0" encoding="UTF-8" standalone="yes"?>

<OAuthV2 async="false" continueOnError="false" enabled="true" name="OAuth-v20-1">

<DisplayName>OAuth v2.0 1</DisplayName>

<FaultRules/>

<Properties/>

<Attributes/>

<ExternalAuthorization>false</ExternalAuthorization>

<Operation>VerifyAccessToken</Operation>

<SupportedGrantTypes/>

<GenerateResponse enabled="true"/>

<Tokens/>

</OAuthV2>