شما در حال مشاهده اسناد Apigee Edge هستید.

به مستندات Apigee X بروید . اطلاعات

Edge Microgateway نسخه 3.0.x

این مبحث نحوه مدیریت و پیکربندی Edge Microgateway را مورد بحث قرار می دهد.

اگر اتصال اینترنت دارید Edge Microgateway را ارتقا دهید

این بخش نحوه ارتقاء نصب Edge Microgateway را توضیح می دهد. اگر بدون اتصال به اینترنت کار می کنید، ببینید آیا می توانم Edge Microgateway را بدون اتصال به اینترنت نصب کنم؟ .

Apigee توصیه می کند قبل از ارتقاء محیط تولید خود، پیکربندی موجود خود را با نسخه جدید آزمایش کنید.

- دستور

npmزیر را برای ارتقا به آخرین نسخه Edge Microgateway اجرا کنید:npm upgrade edgemicro -g

برای ارتقاء به یک نسخه خاص از Edge Microgateway، باید شماره نسخه را در دستور ارتقاء مشخص کنید. اگر شماره نسخه را مشخص نکنید، آخرین نسخه نصب خواهد شد. به عنوان مثال، برای ارتقاء به نسخه 3.0.2، از دستور زیر استفاده کنید:

npm upgrade edgemicro@3.0.2 -g

- شماره نسخه را بررسی کنید. به عنوان مثال، اگر نسخه 3.0.2 را نصب کرده اید:

edgemicro --version current nodejs version is v12.5.0 current edgemicro version is 3.0.2 - در نهایت، به آخرین نسخه پروکسی edgemicro-auth ارتقا دهید:

edgemicro upgradeauth -o org_name -e env_name -u username

ایجاد تغییرات پیکربندی

فایل های پیکربندی که باید در مورد آنها بدانید عبارتند از:

- فایل پیکربندی پیش فرض سیستم

- فایل پیکربندی پیشفرض برای یک نمونه Edge Microgateway که به تازگی راهاندازی شده است

- فایل پیکربندی پویا برای نمونه های در حال اجرا

در این بخش درباره این فایل ها و آنچه باید در مورد تغییر آنها بدانید صحبت می شود.

فایل پیکربندی پیش فرض سیستم

هنگامی که Edge Microgateway را نصب می کنید، یک فایل پیکربندی سیستم پیش فرض در اینجا قرار می گیرد:

prefix/lib/node_modules/edgemicro/config/default.yaml

جایی که prefix دایرکتوری پیشوند npm است. اگر نمی توانید این دایرکتوری را پیدا کنید ، Edge Microgateway کجا نصب شده است را ببینید.

اگر فایل پیکربندی سیستم را تغییر دهید، باید Edge Microgateway را مجدداً راه اندازی کنید، پیکربندی مجدد و راه اندازی مجدد کنید:

edgemicro initedgemicro configure [params]edgemicro start [params]

فایل پیکربندی پیشفرض برای نمونههای Edge Microgateway که به تازگی مقداردهی اولیه شدهاند

هنگامی که edgemicro init اجرا می کنید، فایل پیکربندی سیستم (که در بالا توضیح داده شد)، default.yaml ، در دایرکتوری ~/.edgemicro قرار می گیرد.

اگر فایل پیکربندی را در ~/.edgemicro تغییر دهید، باید Edge Microgateway را مجدداً پیکربندی و راه اندازی مجدد کنید:

edgemicro stopedgemicro configure [params]edgemicro start [params]

فایل پیکربندی پویا برای نمونه های در حال اجرا

وقتی edgemicro configure [params] را اجرا می کنید، یک فایل پیکربندی پویا در ~/.edgemicro ایجاد می شود. نام فایل بر اساس این الگو است: org - env -config.yaml ، که در آن org و env نام سازمان و محیط Apigee Edge شما هستند. شما می توانید از این فایل برای ایجاد تغییرات پیکربندی استفاده کنید و سپس آنها را با زمان خالی صفر بارگیری مجدد کنید. برای مثال، اگر افزونهای را اضافه و پیکربندی کنید، میتوانید پیکربندی را بدون هیچ گونه خرابی بارگیری مجدد کنید، همانطور که در زیر توضیح داده شده است.

اگر Edge Microgateway در حال اجرا است (گزینه صفر توقف):

- بارگیری مجدد پیکربندی Edge Microgateway:

edgemicro reload -o org_name -e env_name -k key -s secret

کجا:

- org_name نام سازمان Edge شماست (شما باید مدیر سازمان باشید).

- env_name یک محیط در سازمان شما است (مانند "test" یا "prod").

- key همان کلیدی است که قبلاً با دستور configure بازگردانده شده است.

- secret کلیدی است که قبلاً توسط دستور configure بازگردانده شده است.

به عنوان مثال

edgemicro reload -o docs -e test -k 701e70ee718ce6dc188...78b6181d000723 \ -s 05c14356e42ed1...4e34ab0cc824

اگر Edge Microgateway متوقف شود:

- راه اندازی مجدد Edge Microgateway:

edgemicro start -o org_name -e env_name -k key -s secret

کجا:

- org_name نام سازمان Edge شماست (شما باید مدیر سازمان باشید).

- env_name یک محیط در سازمان شما است (مانند "test" یا "prod").

- key همان کلیدی است که قبلاً با دستور configure بازگردانده شده است.

- secret کلیدی است که قبلاً توسط دستور configure بازگردانده شده است.

به عنوان مثال:

edgemicro start -o docs -e test -k 701e70ee718ce...b6181d000723 \ -s 05c1435...e34ab0cc824

در اینجا یک فایل پیکربندی مثال است. برای جزئیات در مورد تنظیمات فایل پیکربندی، به مرجع پیکربندی Edge Microgateway مراجعه کنید.

edge_config: bootstrap: >- https://edgemicroservices-us-east-1.apigee.net/edgemicro/bootstrap/organization/docs/environment/test jwt_public_key: 'https://docs-test.apigee.net/edgemicro-auth/publicKey' managementUri: 'https://api.enterprise.apigee.com' vaultName: microgateway authUri: 'https://%s-%s.apigee.net/edgemicro-auth' baseUri: >- https://edgemicroservices.apigee.net/edgemicro/%s/organization/%s/environment/%s bootstrapMessage: Please copy the following property to the edge micro agent config keySecretMessage: The following credentials are required to start edge micro products: 'https://docs-test.apigee.net/edgemicro-auth/products' edgemicro: port: 8000 max_connections: 1000 max_connections_hard: 5000 config_change_poll_interval: 600 logging: level: error dir: /var/tmp stats_log_interval: 60 rotate_interval: 24 plugins: sequence: - oauth headers: x-forwarded-for: true x-forwarded-host: true x-request-id: true x-response-time: true via: true oauth: allowNoAuthorization: false allowInvalidAuthorization: false verify_api_key_url: 'https://docs-test.apigee.net/edgemicro-auth/verifyApiKey' analytics: uri: >- https://edgemicroservices-us-east-1.apigee.net/edgemicro/axpublisher/organization/docs/environment/test

تنظیم متغیرهای محیطی

دستورات رابط خط فرمان که به مقادیری برای سازمان و محیط Edge شما نیاز دارند، و کلید و راز مورد نیاز برای راه اندازی Edge Microgateway را می توان در این متغیرهای محیطی ذخیره کرد:

-

EDGEMICRO_ORG -

EDGEMICRO_ENV -

EDGEMICRO_KEY -

EDGEMICRO_SECRET

تنظیم این متغیرها اختیاری است. اگر آنها را تنظیم کنید، لازم نیست مقادیر آنها را هنگام استفاده از Command-Line Interface (CLI) برای پیکربندی و راه اندازی Edge Microgateway مشخص کنید.

پیکربندی SSL در سرور Edge Microgateway

برای آشنایی با پیکربندی TLS در Apigee Edge Microgateway، ویدیوهای زیر را تماشا کنید:

| ویدیو | توضیحات |

|---|---|

| پیکربندی TLS یک طرفه Northbound | درباره پیکربندی TLS در Apigee Edge Microgateway بیاموزید. این ویدئو مروری بر TLS و اهمیت آن ارائه میکند، TLS را در Edge Microgateway معرفی میکند و نحوه پیکربندی Northbound One-Way TLS را نشان میدهد. |

| پیکربندی TLS دو طرفه Northbound | این دومین ویدیو در مورد پیکربندی TLS در Apigee Edge Microgateway است. این ویدیو نحوه پیکربندی TLS دو طرفه شمال به شمال را توضیح می دهد. |

| پیکربندی TLS یک طرفه و دو طرفه Southbound | این سومین ویدیو در مورد پیکربندی TLS در Apigee Edge Microgateway نحوه پیکربندی TLS یک طرفه و دو طرفه جنوب به جنوب را توضیح می دهد. |

شما می توانید سرور Microgateway را برای استفاده از SSL پیکربندی کنید. به عنوان مثال، با پیکربندی SSL، می توانید API ها را از طریق Edge Microgateway با پروتکل "https" فراخوانی کنید، مانند این:

https://localhost:8000/myapi

برای پیکربندی SSL در سرور Microgateway، مراحل زیر را دنبال کنید:

- با استفاده از ابزار openssl یا هر روشی که ترجیح می دهید، یک گواهی و کلید SSL ایجاد یا دریافت کنید.

- ویژگی

edgemicro:sslبه فایل پیکربندی Edge Microgateway اضافه کنید. برای لیست کامل گزینه ها، جدول زیر را ببینید. به عنوان مثال:edgemicro: ssl: key: <absolute path to the SSL key file> cert: <absolute path to the SSL cert file> passphrase: admin123 #option added in v2.2.2 rejectUnauthorized: true #option added in v2.2.2 requestCert: true

- Edge Microgateway را مجددا راه اندازی کنید. بسته به اینکه کدام فایل پیکربندی را ویرایش کرده اید، مراحل ذکر شده در ایجاد تغییرات پیکربندی را دنبال کنید: فایل پیش فرض یا فایل پیکربندی زمان اجرا.

در اینجا نمونه ای از بخش edgemicro فایل پیکربندی با SSL پیکربندی شده است:

edgemicro: port: 8000 max_connections: 1000 max_connections_hard: 5000 logging: level: error dir: /var/tmp stats_log_interval: 60 rotate_interval: 24 plugins: sequence: - oauth ssl: key: /MyHome/SSL/em-ssl-keys/server.key cert: /MyHome/SSL/em-ssl-keys/server.crt passphrase: admin123 #option added in v2.2.2 rejectUnauthorized: true #option added in v2.2.2

در اینجا لیستی از تمام گزینه های سرور پشتیبانی شده است:

| گزینه | توضیحات |

|---|---|

key | مسیر فایل ca.key (در قالب PEM). |

cert | مسیر فایل ca.cert (در قالب PEM). |

pfx | مسیر فایل pfx حاوی کلید خصوصی، گواهینامه و گواهینامه های CA مشتری در قالب PFX. |

passphrase | رشته ای حاوی عبارت عبور برای کلید خصوصی یا PFX. |

ca | مسیر فایل حاوی لیستی از گواهینامه های قابل اعتماد در قالب PEM. |

ciphers | رشته ای که رمزهای مورد استفاده را توصیف می کند که با یک ":" از هم جدا شده اند. |

rejectUnauthorized | اگر درست باشد، گواهی سرور در برابر لیست CA های ارائه شده تأیید می شود. اگر تأیید ناموفق باشد، یک خطا برگردانده می شود. |

secureProtocol | روش SSL برای استفاده به عنوان مثال، SSLv3_method برای مجبور کردن SSL به نسخه 3. |

servername | نام سرور برای برنامه افزودنی SNI (Server Name Indication) TLS. |

requestCert | درست برای SSL دو طرفه. false برای SSL یک طرفه |

استفاده از گزینه های SSL/TLS کلاینت

میتوانید Edge Microgateway را به گونهای پیکربندی کنید که هنگام اتصال به نقاط پایانی هدف، یک کلاینت TLS یا SSL باشد. در فایل پیکربندی Microgateway، از عنصر targets برای تنظیم گزینه های SSL/TLS استفاده کنید.

این مثال تنظیماتی را ارائه می دهد که برای همه هاست ها اعمال خواهد شد:

edgemicro:

...

targets:

ssl:

client:

key: /Users/jdoe/nodecellar/twowayssl/ssl/client.key

cert: /Users/jdoe/nodecellar/twowayssl/ssl/ca.crt

passphrase: admin123

rejectUnauthorized: trueدر این مثال، تنظیمات فقط برای میزبان مشخص شده اعمال می شود:

edgemicro:

...

targets:

- host: 'myserver.example.com'

ssl:

client:

key: /Users/myname/twowayssl/ssl/client.key

cert: /Users/myname/twowayssl/ssl/ca.crt

passphrase: admin123

rejectUnauthorized: trueدر اینجا یک مثال برای TLS آورده شده است:

edgemicro:

...

targets:

- host: 'myserver.example.com'

tls:

client:

pfx: /Users/myname/twowayssl/ssl/client.pfx

passphrase: admin123

rejectUnauthorized: trueدر اینجا لیستی از تمام گزینه های پشتیبانی شده مشتری وجود دارد:

| گزینه | توضیحات |

|---|---|

pfx | مسیر فایل pfx حاوی کلید خصوصی، گواهینامه و گواهینامه های CA مشتری در قالب PFX. |

key | مسیر فایل ca.key (در قالب PEM). |

passphrase | رشته ای حاوی عبارت عبور برای کلید خصوصی یا PFX. |

cert | مسیر فایل ca.cert (در قالب PEM). |

ca | مسیر فایل حاوی لیستی از گواهینامه های قابل اعتماد در قالب PEM. |

ciphers | رشته ای که رمزهای مورد استفاده را توصیف می کند که با یک ":" از هم جدا شده اند. |

rejectUnauthorized | اگر درست باشد، گواهی سرور در برابر لیست CA های ارائه شده تأیید می شود. اگر تأیید ناموفق باشد، یک خطا برگردانده می شود. |

secureProtocol | روش SSL برای استفاده به عنوان مثال، SSLv3_method برای مجبور کردن SSL به نسخه 3. |

servername | نام سرور برای برنامه افزودنی SNI (Server Name Indication) TLS. |

سفارشی کردن پروکسی edgemicro-auth

به طور پیش فرض، Edge Microgateway از یک پروکسی مستقر در Apigee Edge برای احراز هویت OAuth2 استفاده می کند. این پروکسی زمانی مستقر می شود که در ابتدا edgemicro configure اجرا می کنید. میتوانید پیکربندی پیشفرض این پراکسی را تغییر دهید تا پشتیبانی از ادعاهای سفارشی را به یک توکن وب JSON (JWT) اضافه کنید، انقضای نشانه را پیکربندی کنید، و نشانههای تازهسازی ایجاد کنید. برای جزئیات، به صفحه edgemicro-auth در GitHub مراجعه کنید.

با استفاده از سرویس احراز هویت سفارشی

به طور پیش فرض، Edge Microgateway از یک پروکسی مستقر در Apigee Edge برای احراز هویت OAuth2 استفاده می کند. این پروکسی زمانی مستقر می شود که در ابتدا edgemicro configure اجرا می کنید. به طور پیش فرض، URL این پروکسی در فایل پیکربندی Edge Microgateway به صورت زیر مشخص می شود:

authUri: https://myorg-myenv.apigee.net/edgemicro-auth

اگر می خواهید از سرویس سفارشی خود برای مدیریت احراز هویت استفاده کنید، مقدار authUri را در فایل پیکربندی تغییر دهید تا به سرویس شما اشاره کند. به عنوان مثال، ممکن است سرویسی داشته باشید که از LDAP برای تأیید هویت استفاده می کند.

مدیریت فایل های گزارش

Edge Microgateway اطلاعات مربوط به هر درخواست و پاسخ را ثبت می کند. فایل های گزارش اطلاعات مفیدی را برای اشکال زدایی و عیب یابی ارائه می دهند.

جایی که فایل های گزارش ذخیره می شوند

به طور پیش فرض، فایل های گزارش در /var/tmp ذخیره می شوند.

نحوه تغییر دایرکتوری فایل لاگ پیش فرض

دایرکتوری که فایل های گزارش در آن ذخیره می شوند در فایل پیکربندی Edge Microgateway مشخص شده است. همچنین به ایجاد تغییرات پیکربندی مراجعه کنید.

edgemicro: home: ../gateway port: 8000 max_connections: -1 max_connections_hard: -1 logging: level: info dir: /var/tmp stats_log_interval: 60 rotate_interval: 24

مقدار dir را تغییر دهید تا دایرکتوری فایل لاگ متفاوتی را مشخص کنید.

گزارش ها را به کنسول ارسال کنید

میتوانید گزارشگیری را طوری پیکربندی کنید که اطلاعات گزارش بهجای فایل گزارش به خروجی استاندارد ارسال شود. پرچم to_console را به صورت زیر روی true قرار دهید:

edgemicro:

logging:

to_console: trueبا این تنظیم، گزارشها به خروجی استاندارد ارسال میشوند. در حال حاضر، نمیتوانید گزارشها را هم به stdout و هم به یک فایل log ارسال کنید.

نحوه تنظیم سطح ورود به سیستم

میتوانید این سطوح گزارش را تنظیم کنید: اطلاعات ، هشدار ، و خطا . سطح اطلاعات توصیه می شود. تمام درخواستها و پاسخهای API را ثبت میکند و پیشفرض است.

نحوه تغییر فواصل گزارش

می توانید این فواصل را در فایل پیکربندی Edge Microgateway پیکربندی کنید. همچنین به ایجاد تغییرات پیکربندی مراجعه کنید.

ویژگی های قابل تنظیم عبارتند از:

- stats_log_interval : (پیشفرض: 60) فاصله زمانی، بر حسب ثانیه، زمانی که رکورد آمار در فایل گزارش API نوشته میشود.

- rotate_interval : (پیشفرض: 24) بازه زمانی، بر حسب ساعت، زمانی که فایلهای گزارش چرخش میشوند. به عنوان مثال:

edgemicro: home: ../gateway port: 8000 max_connections: -1 max_connections_hard: -1 logging: level: info dir: /var/tmp stats_log_interval: 60 rotate_interval: 24

شیوه های خوب نگهداری فایل لاگ

از آنجایی که دادههای فایل لاگ در طول زمان انباشته میشوند، Apigee توصیه میکند که از روشهای زیر استفاده کنید:

- از آنجایی که فایلهای گزارش میتوانند بسیار بزرگ شوند، مطمئن شوید که فهرست فایل لاگ فضای کافی دارد. به بخش های زیر که در آن فایل های گزارش ذخیره می شوند و نحوه تغییر دایرکتوری فایل گزارش پیش فرض مراجعه کنید.

- حداقل یک بار در هفته فایل های گزارش را حذف یا به یک فهرست آرشیو جداگانه منتقل کنید.

- اگر خطمشی شما حذف گزارشها است، میتوانید از دستور CLI

edgemicro log -cبرای حذف (پاک کردن) گزارشهای قدیمیتر استفاده کنید.

قرارداد نامگذاری فایل لاگ

هر نمونه Edge Microgateway سه نوع فایل گزارش تولید می کند:

- api - تمام درخواستها و پاسخهایی را که از طریق Edge Microgateway جریان مییابند ثبت میکند. شمارنده های API (آمار) و خطاها نیز در این فایل ثبت می شوند.

- err - هر چیزی که به stderr ارسال می شود را ثبت می کند.

- out - هر چیزی که به stdout ارسال شده است را ثبت می کند.

این قرارداد نامگذاری است:

edgemicro-<Host Name>-<Instance ID>-<Log Type>.log

به عنوان مثال:

edgemicro-mymachine-local-MTQzNTgNDMxODAyMQ-api.log edgemicro-mymachine-local-MTQzNTg1NDMODAyMQ-err.log edgemicro-mymachine-local-mtqzntgndmxodaymq-out.log

درباره محتویات فایل لاگ

اضافه شده در: v2.3.3

بهطور پیشفرض، سرویس گزارشگیری JSON پراکسیهای دانلود شده، محصولات و JSON Web Token (JWT) را حذف میکند. اگر میخواهید این اشیاء را در فایلهای گزارش خروجی بگیرید، هنگام راهاندازی Edge Microgateway DEBUG=* را تنظیم کنید. به عنوان مثال:

DEBUG=* edgemicro start -o docs -e test -k abc123 -s xyz456

محتویات فایل لاگ "api".

فایل لاگ "api" حاوی اطلاعات دقیق در مورد جریان درخواست ها و پاسخ ها از طریق Edge Microgateway است. نام فایل های لاگ "api" به این صورت است:

edgemicro-mymachine-local-MTQzNjIxOTk0NzY0Nw-api.log

برای هر درخواست ارسال شده به Edge Microgateway، چهار رویداد در فایل لاگ "api" ثبت می شود:

- درخواست دریافتی از مشتری

- درخواست خروجی به هدف

- پاسخ دریافتی از هدف

- پاسخ خروجی به مشتری

هر یک از این ورودیهای جداگانه به صورت خلاصه نشان داده میشود تا به فشردهتر کردن فایلهای گزارش کمک کند. در اینجا چهار ورودی نمونه وجود دارد که هر یک از چهار رویداد را نشان می دهد. در فایل log، آنها به این شکل هستند (شماره خطوط فقط برای مرجع در doc هستند، آنها در فایل log ظاهر نمی شوند).

(1) 1436403888651 info req m=GET, u=/, h=localhost:8000, r=::1:59715, i=0 (2) 1436403888665 info treq m=GET, u=/, h=127.0.0.18080, i=0 (3) 1436403888672 info tres s=200, d=7, i=0 (4) 1436403888676 info res s=200, d=11, i=0

بیایید یک به یک آنها را بررسی کنیم:

1. نمونه درخواست دریافتی از مشتری:

1436403888651 info req m=GET, u=/, h=localhost:8000, r=::1:59715, i=0

- 1436403888651 - مهر تاریخ یونیکس

- اطلاعات - بستگی به زمینه دارد. بسته به سطح گزارش می تواند اطلاعات، هشدار یا خطا باشد. می تواند آمار برای یک رکورد آمار، هشدار برای هشدار، یا خطا برای خطا باشد.

- req - رویداد را شناسایی می کند. در این صورت از مشتری درخواست کنید.

- m - فعل HTTP مورد استفاده در درخواست.

- u - بخشی از URL که مسیر پایه را دنبال می کند.

- h - شماره میزبان و پورتی که Edge Microgateway در آن گوش می دهد.

- r - میزبان و پورت راه دور که درخواست مشتری از آنجا شروع شده است.

- i - شناسه درخواست. هر چهار ورودی رویداد این شناسه را به اشتراک خواهند گذاشت. به هر درخواست یک شناسه درخواست منحصر به فرد اختصاص داده می شود. همبستگی رکوردهای گزارش با شناسه درخواست می تواند بینش ارزشمندی در مورد تأخیر هدف ارائه دهد.

- د - مدت زمان بر حسب میلی ثانیه از زمان دریافت درخواست توسط Edge Microgateway. در مثال بالا، پاسخ هدف برای درخواست 0 پس از 7 میلی ثانیه (خط 3) دریافت شد و پاسخ پس از 4 میلی ثانیه اضافی (خط 4) برای مشتری ارسال شد. به عبارت دیگر، کل تاخیر درخواست 11 میلی ثانیه بود که 7 میلی ثانیه توسط هدف و 4 میلی ثانیه توسط خود Edge Microgateway گرفته شد.

2. نمونه درخواست ارسالی به هدف:

1436403888665 info treq m=GET, u=/, h=127.0.0.1:8080, i=0

- 1436403888651 - مهر تاریخ یونیکس

- اطلاعات - بستگی به زمینه دارد. بسته به سطح گزارش می تواند اطلاعات، هشدار یا خطا باشد. می تواند آمار برای یک رکورد آمار، هشدار برای هشدار، یا خطا برای خطا باشد.

- treq - رویداد را شناسایی می کند. در این مورد، درخواست هدف.

- m - فعل HTTP مورد استفاده در درخواست هدف.

- u - بخشی از URL که مسیر پایه را دنبال می کند.

- h - شماره میزبان و پورت هدف باطن.

- i - شناسه ورودی گزارش. هر چهار ورودی رویداد این شناسه را به اشتراک خواهند گذاشت.

3. نمونه پاسخ دریافتی از هدف

1436403888672 info tres s=200, d=7, i=0

1436403888651 - مهر تاریخ یونیکس

- اطلاعات - بستگی به زمینه دارد. بسته به سطح گزارش می تواند اطلاعات، هشدار یا خطا باشد. می تواند آمار برای یک رکورد آمار، هشدار برای هشدار، یا خطا برای خطا باشد.

- tres - رویداد را شناسایی می کند. در این مورد، پاسخ هدف.

- s - وضعیت پاسخ HTTP.

- د - مدت زمان بر حسب میلی ثانیه. زمان صرف شده برای تماس API توسط هدف.

- i - شناسه ورودی گزارش. هر چهار ورودی رویداد این شناسه را به اشتراک خواهند گذاشت.

4. نمونه پاسخ خروجی به مشتری

1436403888676 info res s=200, d=11, i=0

1436403888651 - مهر تاریخ یونیکس

- اطلاعات - بستگی به زمینه دارد. بسته به سطح گزارش می تواند اطلاعات، هشدار یا خطا باشد. می تواند آمار برای یک رکورد آمار، هشدار برای هشدار، یا خطا برای خطا باشد.

- res - رویداد را شناسایی می کند. در این صورت پاسخ به مشتری.

- s - وضعیت پاسخ HTTP.

- د - مدت زمان بر حسب میلی ثانیه. این کل زمان صرف شده توسط تماس API است، از جمله زمان صرف شده توسط API هدف و زمان صرف شده توسط Edge Microgateway.

- i - شناسه ورودی گزارش. هر چهار ورودی رویداد این شناسه را به اشتراک خواهند گذاشت.

برنامه فایل لاگ

فایلهای گزارش در فاصله زمانی مشخص شده توسط ویژگی پیکربندی rotate_interval چرخش میشوند. تا زمانی که فاصله چرخش به پایان برسد، ورودی ها به همان فایل گزارش اضافه می شوند. با این حال، هر بار که Edge Microgateway دوباره راه اندازی می شود، یک UID جدید دریافت می کند و مجموعه جدیدی از فایل های گزارش را با این UID ایجاد می کند. همچنین به شیوه های نگهداری فایل گزارش خوب مراجعه کنید.

پیام های خطا

برخی از ورودیهای گزارش حاوی پیامهای خطا هستند. برای کمک به شناسایی مکان و دلیل رخ دادن خطاها، به مرجع خطای Edge Microgateway مراجعه کنید.

مرجع پیکربندی Edge Microgateway

محل فایل پیکربندی

ویژگی های پیکربندی توضیح داده شده در این بخش در فایل پیکربندی Edge Microgateway قرار دارند. همچنین به ایجاد تغییرات پیکربندی مراجعه کنید.

ویژگی های edge_config

این تنظیمات برای پیکربندی تعامل بین نمونه Edge Microgateway و Apigee Edge استفاده می شود.

- بوت استرپ : (پیشفرض: هیچکدام) یک URL که به یک سرویس خاص Edge Microgateway در حال اجرا در Apigee Edge اشاره میکند. Edge Microgateway از این سرویس برای برقراری ارتباط با Apigee Edge استفاده می کند. این URL زمانی که شما دستور تولید جفت کلید عمومی/خصوصی را اجرا میکنید، باز میگردد:

edgemicro genkeys. برای جزئیات به تنظیمات و پیکربندی Edge Microgateway مراجعه کنید. - jwt_public_key : (پیشفرض: هیچکدام) نشانی اینترنتی که به پراکسی Edge Microgateway اشاره میکند که در Apigee Edge مستقر شده است. این پروکسی به عنوان یک نقطه پایانی احراز هویت برای صدور نشانه های دسترسی امضا شده به مشتریان عمل می کند. این URL زمانی که شما دستور استقرار پروکسی را اجرا میکنید، برگردانده میشود: edgemicro configure . برای جزئیات به تنظیمات و پیکربندی Edge Microgateway مراجعه کنید.

- quotaUri : اگر میخواهید سهمیهها را از طریق پراکسی

edgemicro-authکه در سازمان شما مستقر شده است، مدیریت کنید، این ویژگی پیکربندی را تنظیم کنید. اگر این ویژگی تنظیم نشود، نقطه پایانی سهمیه به طور پیشفرض روی نقطه پایانی Edge Microgateway داخلی است.edge_config: quotaUri: https://your_org-your_env.apigee.net/edgemicro-auth

برای استفاده از این ویژگی، ابتدا باید نسخه 3.0.5 یا جدیدتر پروکسی

edgemicro-authدر سازمان خود مستقر کنید. برای جزئیات، به ارتقای پراکسی edgemicro-auth مراجعه کنید.

ویژگی های edgemicro

این تنظیمات فرآیند Edge Microgateway را پیکربندی می کند.

- پورت : (پیشفرض: 8000) شماره پورتی که پردازش Edge Microgateway به آن گوش میدهد.

- max_connections : (پیشفرض: -1) حداکثر تعداد اتصالات ورودی همزمان Edge Microgateway را مشخص میکند. اگر از این تعداد بیشتر شود، وضعیت زیر برگردانده می شود:

res.statusCode = 429; // Too many requests - max_connections_hard : (پیشفرض: -1) حداکثر تعداد درخواستهای همزمانی که Edge Microgateway میتواند قبل از قطع کردن اتصال دریافت کند. این تنظیم برای خنثی کردن حملات انکار سرویس در نظر گرفته شده است. به طور معمول، آن را روی عددی بزرگتر از max_connections تنظیم کنید.

- ورود به سیستم :

- سطح : (پیشفرض: خطا)

- اطلاعات - تمام درخواستها و پاسخهایی را که از طریق یک نمونه Edge Microgateway جریان مییابد، ثبت میکند.

- هشدار - فقط پیام های هشدار را ثبت می کند.

- خطا - فقط پیام های خطا را ثبت می کند.

- dir : (پیشفرض: /var/tmp) فهرستی که فایلهای گزارش در آن ذخیره میشوند.

- stats_log_interval : (پیشفرض: 60) فاصله زمانی بر حسب ثانیه، زمانی که رکورد آمار در فایل لاگ api نوشته میشود.

- rotate_interval : (پیشفرض: 24) بازه زمانی، بر حسب ساعت، زمانی که فایلهای گزارش چرخش میشوند.

- سطح : (پیشفرض: خطا)

- پلاگین ها : پلاگین ها قابلیت هایی را به Edge Microgateway اضافه می کنند. برای جزئیات در مورد توسعه افزونه ها، به توسعه افزونه های سفارشی مراجعه کنید.

- dir : یک مسیر نسبی از دایرکتوری ./gateway به دایرکتوری ./plugins یا یک مسیر مطلق.

- sequence : لیستی از ماژول های افزونه برای افزودن به نمونه Edge Microgateway. ماژول ها به ترتیبی که در اینجا مشخص شده اند اجرا می شوند.

- اشکال زدایی: اشکال زدایی از راه دور را به فرآیند Edge Microgateway اضافه می کند.

- پورت : شماره پورتی برای گوش دادن. برای مثال، دیباگر IDE خود را طوری تنظیم کنید که در این پورت گوش کند.

- args : استدلال هایی برای فرآیند اشکال زدایی. به عنوان مثال:

args --nolazy

- config_change_poll_interval: (پیشفرض: 600 ثانیه) Edge Microgateway یک پیکربندی جدید را به صورت دورهای بارگیری میکند و در صورت تغییر، بارگذاری مجدد را اجرا میکند. نظرسنجی هر گونه تغییر ایجاد شده در Edge (تغییر در محصولات، پروکسی های آگاه از microgateway و غیره) و همچنین تغییرات ایجاد شده در فایل پیکربندی محلی را انتخاب می کند.

- disable_config_poll_interval: (پیشفرض: نادرست) برای خاموش کردن نظرسنجی تغییر خودکار روی true تنظیم کنید.

- request_timeout : یک مهلت زمانی برای درخواست های هدف تعیین می کند. تایم اوت بر حسب ثانیه تنظیم می شود. اگر مهلت زمانی رخ دهد، Edge Microgateway با یک کد وضعیت 504 پاسخ می دهد. (نسخه 2.4.x اضافه شد)

ویژگی های سرصفحه ها

این تنظیمات نحوه برخورد با هدرهای HTTP خاص را پیکربندی می کند.

- x-forwarded-for : (پیشفرض: true) برای جلوگیری از ارسال هدرهای x-forwarded-for به هدف، روی false تنظیم کنید. توجه داشته باشید که اگر یک هدر x-forwarded-for در درخواست باشد، مقدار آن بر روی مقدار Client-ip در Edge Analytics تنظیم میشود.

- x-forwarded-host : (پیشفرض: true) برای جلوگیری از ارسال سرصفحههای میزبان x-forwarded به هدف، روی false تنظیم کنید.

- x-request-id : (پیشفرض: true) برای جلوگیری از ارسال هدرهای x-request-id به هدف، روی false تنظیم کنید.

- x-response-time : (پیشفرض: true) برای جلوگیری از ارسال سرصفحههای x-response-time به هدف، روی false تنظیم کنید.

- via : (پیشفرض: true) برای جلوگیری از ارسال سرصفحهها به هدف، روی false تنظیم کنید.

ویژگی های oauth

این تنظیمات نحوه اجرای احراز هویت مشتری توسط Edge Microgateway را پیکربندی میکنند.

- allowNoAuthorization : (پیشفرض: نادرست) اگر روی true تنظیم شود، تماسهای API مجاز هستند از Edge Microgateway بدون هدر مجوز عبور کنند. برای نیاز به هدر Authorization (پیشفرض) این را روی false تنظیم کنید.

- allowInvalidAuthorization : (پیشفرض: نادرست) اگر روی true تنظیم شود، در صورتی که رمز ارسال شده در هدر Authorization نامعتبر یا منقضی شده باشد، تماسهای API مجاز به ارسال هستند. برای نیاز به نشانه های معتبر (پیش فرض) این را روی false قرار دهید.

- autorization-header : (پیش فرض: Authorization: Bearer) هدر مورد استفاده برای ارسال رمز دسترسی به Edge Microgateway. ممکن است بخواهید در مواردی که هدف نیاز به استفاده از هدر مجوز برای اهداف دیگری دارد، پیشفرض را تغییر دهید.

- api-key-header : (پیشفرض: x-api-key) نام هدر یا پارامتر کوئری که برای ارسال یک کلید API به Edge Microgateway استفاده میشود. همچنین استفاده از کلید API را ببینید.

- keep-authorization-header : (پیشفرض: نادرست) اگر روی true تنظیم شود، هدر مجوز ارسال شده در درخواست به هدف ارسال میشود (حفظ میشود).

- allowOAuthOnly - اگر روی true تنظیم شود، هر API باید یک سرصفحه مجوز با یک توکن دسترسی حامل داشته باشد. به شما امکان میدهد فقط به مدل امنیتی OAuth اجازه دهید (در حالی که سازگاری با عقب را حفظ میکند). (2.4.x اضافه شد)

- allowAPIKeyOnly -- اگر روی true تنظیم شود، هر API باید یک هدر x-api-key (یا یک مکان سفارشی) با یک کلید API داشته باشد. به شما امکان می دهد فقط مدل امنیتی کلید API را مجاز کنید (در حالی که سازگاری با عقب را حفظ می کند). (2.4.x اضافه شد)

- gracePeriod -- این پارامتر به جلوگیری از خطاهای ناشی از اختلافات جزئی بین ساعت سیستم شما و زمانهای Not Before (nbf) یا Issued at (iat) مشخص شده در رمز مجوز JWT کمک میکند. این پارامتر را روی تعداد ثانیه تنظیم کنید تا چنین مغایرتی وجود داشته باشد. (اضافه شده 2.5.7)

ویژگی های خاص پلاگین

برای جزئیات بیشتر در مورد ویژگی های قابل تنظیم برای هر افزونه به استفاده از افزونه ها مراجعه کنید.

فیلتر کردن پروکسی ها

میتوانید فیلتر کنید کدام پروکسیهای آگاه از میکروگیتوی را یک نمونه Edge Microgateway پردازش میکند. هنگامی که Edge Microgateway راه اندازی می شود، تمام پروکسی های microgateway آگاه را در سازمانی که با آن مرتبط است دانلود می کند. از پیکربندی زیر برای محدود کردن پراکسی هایی که میکرو گیت وی پردازش می کند استفاده کنید. برای مثال، این پیکربندی، پراکسیهایی را که microgateway پردازش میکند به سه عدد محدود میکند: edgemicro_proxy-1 ، edgemicro_proxy-2 و edgemicro_proxy-3 :

proxies: - edgemicro_proxy-1 - edgemicro_proxy-2 - edgemicro_proxy-3

پیکربندی فرکانس فشار تجزیه و تحلیل

از این پارامترهای پیکربندی برای کنترل فرکانس ارسال داده های تحلیلی Edge Microgateway به Apigee استفاده کنید:

- bufferSize (اختیاری): حداکثر تعداد رکوردهای تحلیلی که بافر می تواند قبل از شروع به حذف قدیمی ترین رکوردها نگه دارد. پیش فرض: 10000

- batchSize (اختیاری): حداکثر اندازه یک دسته از رکوردهای تجزیه و تحلیل ارسال شده به Apigee. پیش فرض: 500

- flushInterval (اختیاری): تعداد میلیثانیهها بین هر تراکم دستهای از رکوردهای تحلیلی ارسال شده به Apigee. پیش فرض: 5000

به عنوان مثال:

analytics: bufferSize: 15000 batchSize: 1000 flushInterval: 6000

پوشاندن داده های تحلیلی

پیکربندی زیر از نمایش اطلاعات مسیر درخواست در تجزیه و تحلیل Edge جلوگیری می کند. موارد زیر را به پیکربندی microgateway اضافه کنید تا URI درخواست و/یا مسیر درخواست را پنهان کنید. توجه داشته باشید که URI از نام میزبان و قسمت های مسیر درخواست تشکیل شده است.

analytics: mask_request_uri: 'string_to_mask' mask_request_path: 'string_to_mask'

جداسازی تماسهای API در Edge Analytics

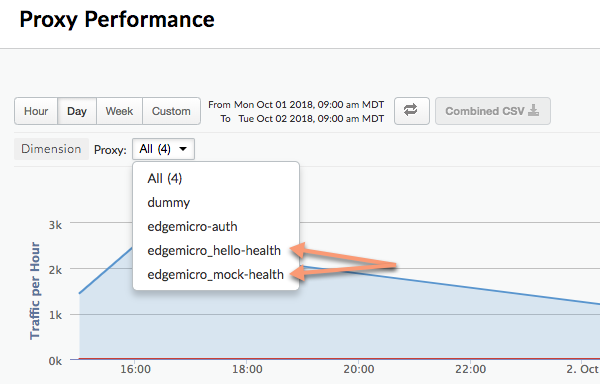

می توانید افزونه تجزیه و تحلیل را طوری پیکربندی کنید که یک مسیر API خاص را جدا کند تا به عنوان یک پروکسی جداگانه در داشبوردهای Edge Analytics ظاهر شود. برای مثال، میتوانید یک API بررسی سلامت را در داشبورد جدا کنید تا از اشتباه گرفتن آن با تماسهای پراکسی API واقعی جلوگیری کنید. در داشبورد Analytics، پراکسی های تفکیک شده از این الگوی نامگذاری پیروی می کنند:

edgemicro_proxyname-health

تصویر زیر دو پراکسی جدا شده را در داشبورد Analytics نشان میدهد: edgemicro_hello-health و edgemicro_mock-health :

از این پارامترها برای تفکیک مسیرهای نسبی و مطلق در داشبورد Analytics به عنوان پراکسی جداگانه استفاده کنید:

- relativePath (اختیاری): یک مسیر نسبی را برای تفکیک در داشبورد Analytics مشخص می کند. به عنوان مثال، اگر

/healthcheckمشخص کنید، همه تماسهای API که حاوی مسیر/healthcheckهستند بهعنوانedgemicro_ proxyname -healthدر داشبورد ظاهر میشوند. توجه داشته باشید که این پرچم مسیر پایه پروکسی را نادیده می گیرد. برای تفکیک بر اساس یک مسیر کامل، از جمله مسیر پایه، از پرچمproxyPathاستفاده کنید. - proxyPath (اختیاری): یک مسیر پراکسی API کامل، از جمله مسیر پایه پروکسی را برای تفکیک در داشبورد تجزیه و تحلیل مشخص می کند. برای مثال، اگر

/mocktarget/healthcheckمشخص کنید، جایی که/mocktargetمسیر اصلی پروکسی است، همه تماسهای API با مسیر/mocktarget/healthcheckدر داشبورد بهعنوانedgemicro_ proxyname -healthظاهر میشوند.

به عنوان مثال، در پیکربندی زیر، هر مسیر API که حاوی /healthcheck باشد توسط افزونه تجزیه و تحلیل جدا می شود. این بدان معناست که /foo/healthcheck و /foo/bar/healthcheck به عنوان یک پراکسی جداگانه به نام edgemicro_ proxyname -health در داشبورد تجزیه و تحلیل جدا می شوند.

analytics:

uri: >-

https://xx/edgemicro/ax/org/docs/environment/test

bufferSize: 100

batchSize: 50

flushInterval: 500

relativePath: /healthcheckدر پیکربندی زیر، هر API با مسیر پراکسی /mocktarget/healthcheck به عنوان یک پراکسی جداگانه به نام edgemicro_ proxyname -health در داشبورد تجزیه و تحلیل جدا میشود.

analytics:

uri: >-

https://xx/edgemicro/ax/org/docs/environment/test

bufferSize: 100

batchSize: 50

flushInterval: 500

proxyPath: /mocktarget/healthcheckراه اندازی Edge Microgateway در پشت فایروال شرکت

پشتیبانی از نسخه 2.4.x

اگر Edge Microgateway پشت فایروال نصب شده باشد، ممکن است دروازه نتواند با Apigee Edge ارتباط برقرار کند. در این مورد، دو گزینه وجود دارد که می توانید در نظر بگیرید:

گزینه 1:

اولین گزینه این است که گزینه edgemicro: proxy_tunnel را در فایل پیکربندی microgateway روی true تنظیم کنید:

edge_config:

proxy: http://10.224.16.85:3128

proxy_tunnel: trueوقتی proxy_tunnel درست است، Edge Microgateway از روش HTTP CONNECT برای تونل کردن درخواستهای HTTP از طریق یک اتصال TCP استفاده میکند. (اگر متغیرهای محیطی برای پیکربندی پراکسی فعال باشند TLS نیز صادق است).

گزینه 2:

گزینه دوم این است که یک پروکسی مشخص کنید و proxy_tunnel را در فایل پیکربندی microgateway روی false قرار دهید. به عنوان مثال:

edge_config:

proxy: http://10.224.16.85:3128

proxy_tunnel: falseدر این مورد، میتوانید متغیرهای زیر را برای کنترل میزبانها برای هر پراکسی HTTP که میخواهید استفاده کنید، یا اینکه کدام میزبانها نباید پراکسیهای Edge Microgateway را کنترل کنند، تنظیم کنید: HTTP_PROXY ، HTTPS_PROXY ، و NO_PROXY .

میتوانید NO_PROXY را بهعنوان فهرستی از دامنههایی که Edge Microgateway نباید آنها را پراکسی کند، با کاما تعیین کنید. به عنوان مثال:

export NO_PROXY='localhost,localhost:8080'

HTTP_PROXY و HTTPS_PROXY را روی نقطه پایانی پراکسی HTTP تنظیم کنید. Edge Microgateway می تواند به آن پیام ارسال کند. به عنوان مثال:

export HTTP_PROXY='http://localhost:3786' export HTTPS_PROXY='https://localhost:3786'

برای اطلاعات بیشتر در مورد این متغیرها، به https://www.npmjs.com/package/request#controlling-proxy-behaviour-using-environment-variables مراجعه کنید.

همچنین ببینید

نحوه راه اندازی Edge Microgateway در پشت فایروال شرکت در انجمن Apigee.

استفاده از wildcard در پروکسی های Microgateway-aware

می توانید از یک یا چند علامت عام "*" در مسیر پایه یک پراکسی edgemicro_* (Microgateway-aware) استفاده کنید. به عنوان مثال، یک مسیر پایه از /team/*/members به مشتریان اجازه می دهد بدون نیاز به ایجاد موارد جدید با https://[host]/team/blue/members و https://[host]/team/green/members تماس بگیرند. پروکسی های API برای پشتیبانی از تیم های جدید. توجه داشته باشید که /**/ پشتیبانی نمی شود.

مهم: Apigee استفاده از علامت "*" را به عنوان اولین عنصر مسیر پایه پشتیبانی نمی کند. به عنوان مثال، این مورد پشتیبانی نمی شود: /*/ جستجو.

کلیدهای چرخان JWT

مدتی پس از تولید اولیه یک JWT، ممکن است لازم باشد جفت کلید عمومی/خصوصی ذخیره شده در KVM رمزگذاری شده Edge را تغییر دهید. این فرآیند تولید یک جفت کلید جدید، چرخش کلید نامیده می شود.

چگونه Edge Microgateway از JWT استفاده می کند

JSON Web Token (JWT) یک استاندارد توکن است که در RFC7519 توضیح داده شده است. JWT راهی برای امضای مجموعه ای از ادعاها فراهم می کند که می تواند به طور قابل اعتماد توسط گیرنده JWT تأیید شود.

Edge Microgateway از JWT ها به عنوان توکن های حامل برای امنیت OAuth استفاده می کند. هنگامی که یک توکن OAuth برای Edge Microgateway تولید می کنید، یک JWT پس می گیرید. سپس می توانید از JWT در سربرگ مجوز تماس های API استفاده کنید. به عنوان مثال:

curl -i http://localhost:8000/hello -H "Authorization: Bearer eyJhbGciOiJ..dXDefZEA"

تولید JWT جدید

شما می توانید با استفاده از دستور edgemicro token یا API یک JWT برای Edge Microgateway ایجاد کنید. به عنوان مثال:

edgemicro token get -o docs -e test -i G0IAeU864EtBo99NvUbn6Z4CBwVcS2 -s uzHTbwNWvoSmOy

این دستور از Apigee Edge میخواهد تا یک JWT ایجاد کند که میتواند برای تأیید تماسهای API استفاده شود. پارامترهای -i و -s شناسه مصرف کننده و مقادیر مخفی یک برنامه توسعه دهنده در سازمان Apigee Edge شما هستند.

یا، شما همچنین می توانید یک JWT با استفاده از مدیریت API ایجاد کنید:

curl -i -X POST "http://org-env.apigee.net/edgemicro-auth/token" \ -H "Content-Type: application/json" \ -d '{ "client_id": "your consumer key", "client_secret": "your consumer secret", "grant_type": "client_credentials" }'

کجا:

- org نام سازمان Edge شماست (شما باید یک مدیر سازمان باشید).

- env یک محیط در سازمان شما است (مانند "test" یا "prod").

- client_id شناسه مصرف کننده در برنامه توسعه دهنده ای است که قبلا ایجاد کرده اید.

- client_secret راز مصرف کننده در برنامه توسعه دهنده ای است که قبلا ایجاد کرده اید.

چرخش کلید چیست؟

مدتی پس از تولید اولیه یک JWT، ممکن است لازم باشد جفت کلید عمومی/خصوصی ذخیره شده در KVM رمزگذاری شده Edge را تغییر دهید. این فرآیند تولید یک جفت کلید جدید، چرخش کلید نامیده می شود. هنگامی که کلیدها را می چرخانید، یک جفت کلید خصوصی/عمومی جدید تولید و در KVM "microgateway" در سازمان/محیط Apigee Edge شما ذخیره می شود. علاوه بر این، کلید عمومی قدیمی به همراه مقدار شناسه کلید اصلی خود حفظ می شود.

برای تولید JWT، Edge از اطلاعات ذخیره شده در KVM رمزگذاری شده استفاده می کند. هنگامی که شما در ابتدا Edge Microgateway را راهاندازی (پیکربندی) کردید، یک KVM به نام microgateway ایجاد شد و با کلیدها پر شد. از کلیدهای KVM برای امضا و رمزگذاری یک JWT استفاده می شود.

کلیدهای KVM عبارتند از:

private_key - آخرین (اخیراً ایجاد شده) کلید خصوصی RSA که برای امضای JWT ها استفاده می شود.

public_key - آخرین گواهی (اخیراً ایجاد شده) که برای تأیید JWT های امضا شده با private_key استفاده می شود.

private_key_kid - آخرین شناسه کلید خصوصی (اخیراً ایجاد شده). این شناسه کلید با مقدار private_key مرتبط است و برای پشتیبانی از چرخش کلید استفاده می شود.

public_key1_kid - آخرین شناسه کلید عمومی (اخیراً ایجاد شده). این کلید با مقدار public_key1 مرتبط است و برای پشتیبانی از چرخش کلید استفاده می شود. این مقدار با کلید خصوصی kid یکسان است.

public_key1 - آخرین (اخیراً ایجاد شده) کلید عمومی.

هنگامی که چرخش کلید را انجام می دهید، مقادیر کلید موجود در نقشه جایگزین می شوند و کلیدهای جدید برای حفظ کلیدهای عمومی قدیمی اضافه می شوند. به عنوان مثال:

public_key2_kid - شناسه کلید عمومی قدیمی. این کلید با مقدار public_key2 مرتبط است و برای پشتیبانی از چرخش کلید استفاده می شود.

public_key2 - کلید عمومی قدیمی.

JWT های ارائه شده برای تأیید با استفاده از کلید عمومی جدید تأیید می شوند. اگر تأیید ناموفق باشد، از کلید عمومی قدیمی استفاده می شود، تا زمانی که منقضی شود (پس از 30 دقیقه). به این ترتیب، میتوانید کلیدها را بدون ایجاد اختلال در ترافیک API، «چرخش» کنید.

نحوه انجام چرخش کلید

این بخش نحوه انجام چرخش کلید را توضیح می دهد.

اگر نمونه Edge Microgateway خود را قبل از نسخه 2.5.2 پیکربندی کرده باشید

اگر نمونه Edge Microgateway خود را قبل از نسخه 2.5.2 پیکربندی کرده اید، باید دو دستور زیر را برای ارتقا KVM و سیاست احراز هویت اجرا کنید:

upgradekvm -o org -e env -u username

برای اطلاعات بیشتر در مورد این دستور، به ارتقای KVM مراجعه کنید.

دستور بعدی پروکسی edgemicro-oauth را که در زمان پیکربندی Edge Microgateway در سازمان Apigee شما مستقر شده بود، ارتقا میدهد. این پروکسی خدمات مورد نیاز برای تولید توکن ها را ارائه می دهد.

upgradeauth -o org -e env -u username

برای اطلاعات بیشتر در مورد این دستور، به ارتقای پروکسی edgemicro-auth مراجعه کنید.

چرخاندن کلیدها

خط زیر را به فایل ~/.edgemicro/org-env-config.yaml خود اضافه کنید، جایی که باید همان سازمان و محیطی را که microgateway را برای استفاده از آن پیکربندی کرده اید، مشخص کنید:

jwk_public_keys: 'https://org-env.apigee.net/edgemicro-auth/jwkPublicKeys'

برای چرخاندن کلیدها دستور چرخش کلید را اجرا کنید. (برای اطلاعات بیشتر در مورد این دستور، کلیدهای چرخشی را ببینید.)

edgemicro rotatekey -o org -e env -u username -k kid_value

به عنوان مثال:

edgemicro rotatekey -o jdoe -e test -u jdoe@google.com -k 2 current nodejs version is v12.5.0 current edgemicro version is 3.0.2 password: Checking if private key exists in the KVM... Checking for certificate... Found Certificate Generating New key/cert pair... Extract new public key Key Rotation successfully completed!

پارامتر -k یک شناسه کلید (کودک) را مشخص می کند. این شناسه برای مطابقت با یک کلید خاص استفاده می شود. Edge Microgateway از این مقدار برای انتخاب از میان مجموعه ای از کلیدها در حین چرخش کلید استفاده می کند. برای اطلاعات بیشتر، به بخش 4.5 مشخصات کلید وب JSON مراجعه کنید.

پس از چرخش کلید، Edge چندین کلید را به Edge Microgateway برمیگرداند. توجه داشته باشید که در مثال زیر، هر کلید یک مقدار "kid" (شناسه کلید) منحصر به فرد دارد. سپس microgateway از این کلیدها برای تأیید اعتبار توکن های مجوز استفاده می کند. اگر اعتبار سنجی توکن از بین نرود ، میکروگاتو به نظر می رسد که آیا یک کلید قدیمی در مجموعه کلید وجود دارد و آن کلید را امتحان می کند یا خیر. قالب کلیدهای برگشتی JSON Web Key (JWK) است. می توانید در مورد این قالب در RFC 7517 بخوانید.

{

"keys": [

{

"kty": "RSA",

"n": "nSl7R_0wKLiWi6cO3n8aOJwYGBtinq723Jgg8i7KKWTSTYoszOjgGsJf_MX4JEW1YCScwpE5o4o8ccQN09iHVTlIhk8CNiMZNPipClmRVjaL_8IWvMQp1iN66qy4ldWXzXnHfivUZZogCkBNqCz7VSC5rw2Jf57pdViULVvVDGwTgf46sYveW_6h8CAGaD0KLd3vZffxIkoJubh0yMy0mQP3aDOeIGf_akeZeZ6GzF7ltbKGd954iNTiKmdm8IKhz6Y3gLpC9iwQ-kex_j0CnO_daHl1coYxUSCIdv4ziWIeM3dmjQ5_2dEvUDIGG6_Az9hTpNgPE5J1tvrOHAmunQ",

"e": "AQAB",

"kid": "2"

},

{

"kty": "RSA",

"n": "8BKwzx34BMUcHwTuQtmp8LFRCMxbkKg_zsWD6eOMIUTAsORexTGJsTy7z-4aH0wJ3fT-3luAAUPLBQwGcuHo0P1JnbtPrpuYjaJKSZOeIMOnlryJCspmv-1xG4qAqQ9XaZ9C97oecuj7MMoNwuaZno5MvsY-oi5B_gqED3vIHUjaWCErd4reONyFSWn047dvpE6mwRhZbcOTkAHT8ZyKkHISzopkFg8CD-Mij12unxA3ldcTV7yaviXgxd3eFSD1_Z4L7ZRsDUukCJkJ-8qY2-GWjewzoxl-mAW9D1tLK6qAdc89yFem3JHRW6L1le3YK37-bs6b2a_AqJKsKm5bWw",

"e": "AQAB",

"kid": "1"

}

]

}فیلتر کردن پروکسی های بارگیری شده

به طور پیش فرض ، Edge Microgateway تمام پروکسی های موجود در سازمان Edge را که با پیشوند نامگذاری "Edgemicro_" شروع می شود ، بارگیری می کند. می توانید این پیش فرض را تغییر دهید تا پروکسی هایی که نام آنها با یک الگوی مطابقت دارد ، بارگیری کنید.

- پرونده پیکربندی میکرو لبه خود را باز کنید:

~/.edgemicro/org-env-config.yaml - عنصر proxypattern را در زیر Edge_config اضافه کنید. به عنوان مثال ، الگوی زیر پروکسی هایی مانند Edgemicro_foo ، Edgemicro_fast و Edgemicro_first را بارگیری می کند.

edge_config: … proxyPattern: edgemicro_f*

مشخص کردن محصولات بدون پروکسی API

در Apigee Edge ، می توانید یک محصول API ایجاد کنید که حاوی هیچ پراکسی API نباشد. این پیکربندی محصول به یک کلید API در ارتباط با آن محصول اجازه می دهد تا با هر پروکسی مستقر در سازمان شما کار کند. از نسخه 2.5.4 ، Edge Microgateway از این پیکربندی محصول پشتیبانی می کند.

اشکال زدایی و عیب یابی

اتصال به یک اشکال زدایی

شما می توانید Edge Microgateway را با یک اشکال زدایی مانند Node-Investector اجرا کنید. این برای عیب یابی و اشکال زدایی افزونه های سفارشی مفید است.

- Microgateway Edge را در حالت اشکال زدایی مجدداً راه اندازی کنید. برای انجام این کار ،

DEBUG=*به ابتدای دستورstartاضافه کنید. به عنوان مثال:DEBUG=* edgemicro start -o myorg -e test -k db4e9e8a95aa7fabfdeacbb1169d0a8cbe42bec19c6b98129e02 -s 6e56af7c1b26dfe93dae78a735c8afc9796b077d105ae5618ce7ed - اشکال زدایی خود را شروع کنید و آن را برای گوش دادن به شماره بندر برای فرآیند اشکال زدایی تنظیم کنید.

- اکنون می توانید از طریق کد Microgateway Edge ، تنظیم نقاط شکست ، عبارات تماشای و غیره قدم بردارید.

می توانید پرچم های استاندارد Node.js مربوط به حالت اشکال زدایی را مشخص کنید. به عنوان مثال ، --nolazy به اشکال زدایی کد ناهمزمان کمک می کند.

بررسی پرونده های ورود به سیستم

اگر مشکل دارید ، حتماً پرونده های ورود به سیستم را برای جزئیات اجرای و اطلاعات خطا بررسی کنید. برای جزئیات بیشتر ، به مدیریت پرونده های ورود به سیستم مراجعه کنید.

با استفاده از API Key Security

کلیدهای API مکانیسم ساده ای را برای تأیید اعتبار مشتری برای ایجاد درخواست برای Edge Microgateway فراهم می کنند. شما می توانید با کپی کردن مقدار کلید مصرف کننده (که به آن شناسه مشتری نیز گفته می شود) از یک محصول Apigee Edge که شامل پروکسی احراز هویت Microgateway است ، یک کلید API را بدست آورید.

ذخیره کلیدها

کلیدهای API برای نشانه های بلبری که ذخیره می شوند رد و بدل می شوند. با تنظیم Cache-Control: no-cache در درخواست های دریافتی به Microgateway Edge.

با استفاده از کلید API

می توانید کلید API را در یک درخواست API یا به عنوان یک پارامتر پرس و جو یا در یک هدر منتقل کنید. به طور پیش فرض ، نام هدر و Query Param هر دو x-api-key هستند.

مثال پارامتر پرس و جو:

curl http://localhost:8000/foobar?x-api-key=JG616Gjz7xs4t0dvpvVsGdI49G34xGsz

مثال هدر:

curl http://localhost:8000/foobar -H "x-api-key:JG616Gjz7xs4t0dvpvVsGdI49G34xGsz"

پیکربندی نام کلید API

به طور پیش فرض ، x-api-key نامی است که برای هر دو عنوان کلید API و پارامتر پرس و جو استفاده می شود. می توانید این پیش فرض را در پرونده پیکربندی تغییر دهید ، همانطور که در ایجاد تغییرات پیکربندی توضیح داده شده است. به عنوان مثال ، برای تغییر نام به apikey :

oauth: allowNoAuthorization: false allowInvalidAuthorization: false api-key-header: apiKey

در این مثال ، هر دو پارامتر پرس و جو و نام هدر به apiKey تغییر یافته اند. نام x-api-key دیگر در هر دو مورد کار نخواهد کرد. همچنین به ایجاد تغییرات پیکربندی مراجعه کنید.

به عنوان مثال:

curl http://localhost:8000/foobar -H "apiKey:JG616Gjz7xs4t0dvpvVsGdI49G34xGsz"

برای کسب اطلاعات بیشتر در مورد استفاده از کلیدهای API با درخواست های پروکسی ، به Secure Edge Microgateway مراجعه کنید.

کدهای پاسخ بالادست را فعال کنید

به طور پیش فرض ، اگر پاسخ یک وضعیت 200 نباشد ، افزونه oauth فقط کدهای وضعیت خطای 4xx را برمی گرداند. شما می توانید این رفتار را تغییر دهید تا بسته به خطا ، همیشه کد دقیق 4xx یا 5xx را برگرداند. (منتشر شده در نسخه 3.0.7)

برای فعال کردن این ویژگی ، oauth.useUpstreamResponse: true به پیکربندی میکروگاتوی لبه خود. به عنوان مثال:

oauth: allowNoAuthorization: false allowInvalidAuthorization: false gracePeriod: 10 useUpstreamResponse: true

با استفاده از امنیت توکن OAUTH2

در این بخش نحوه دریافت نشانه های دسترسی oauth2 و تازه کردن نشانه ها توضیح داده شده است. از نشانه های دسترسی برای برقراری تماس های API ایمن از طریق Microgateway استفاده می شود. از نشانه های تازه برای به دست آوردن نشانه های دسترسی جدید استفاده می شود.

نحوه دریافت یک نشانه دسترسی

در این بخش نحوه استفاده از پروکسی edgemicro-auth برای دریافت نشانه دسترسی توضیح داده شده است.

همچنین می توانید با استفاده از دستور edgemicro token CLI یک نشانه دسترسی دریافت کنید. برای جزئیات بیشتر در مورد CLI ، به مدیریت نشانه ها مراجعه کنید.

API 1: اعتبارنامه ها را به عنوان پارامترهای بدن ارسال کنید

نام های ارگ و محیط خود را در URL جایگزین کنید و شناسه مصرف کننده و مقادیر مخفی مصرف کننده به دست آمده از یک برنامه توسعه دهنده را در لبه Apigee برای پارامترهای بدنه client_id و client_secret جایگزین کنید:

curl -i -X POST "http://<org>-<test>.apigee.net/edgemicro-auth/token" \

-d '{"grant_type": "client_credentials", "client_id": "your_client_id", \

"client_secret": "your_client_secret"}' -H "Content-Type: application/json"

API 2: اعتبارنامه ها را در یک هدر AUTH اساسی ارسال کنید

اعتبار مشتری را به عنوان یک عنوان اصلی تأیید اعتبار و grant_type به عنوان یک پارامتر فرم ارسال کنید. این فرم فرمان همچنین در RFC 6749 مورد بحث قرار گرفته است: چارچوب مجوز OAUTH 2.0 .

http://<org>-<test>.apigee.net/edgemicro-auth/token -v -u your_client_id:your_client_secret \ -d 'grant_type=client_credentials' -H "Content-Type: application/x-www-form-urlencoded"

خروجی نمونه

API پاسخ JSON را برمی گرداند. توجه داشته باشید که هیچ تفاوتی بین ویژگی هایtoken و access_token وجود ندارد. می توانید از هر کدام استفاده کنید. { "token": "eyJraWQiOiIxIiwidHlwIjoi", "access_token": "eyJraWQiOiIxIiwid", "token_type": "bearer", "expires_in": "108000" }

چگونه می توان یک نشانه تازه دریافت کرد

برای به دست آوردن یک نشانه تازه سازی ، یک تماس API را به نقطه پایانی /token پروکسی edgemicro-auth برقرار کنید. شما باید این تماس API را با نوع اعطای password برقرار کنید. مراحل زیر روند کار را طی می کند.

- با API

/tokenیک نشانه دسترسی پیدا کنید و تازه کنید. توجه داشته باشید که نوع کمک هزینهpasswordاست:curl -X POST \ https://your_organization-your_environment.apigee.net/edgemicro-auth/token \ -H 'Content-Type: application/json' \ -d '{ "client_id":"mpK6l1Bx9oE5zLdifoDbF931TDnDtLq", "client_secret":"bUdDcFgv3nXffnU", "grant_type":"password", "username":"mpK6lBx9RoE5LiffoDbpF931TDnDtLq", "password":"bUdD2FvnMsXffnU" }'API یک نشانه دسترسی و یک نشانه تازه را برمی گرداند. پاسخ شبیه به این است:

{ "token": "your-access-token", "access_token": "your-access-token", "token_type": "bearer", "expires_in": "108000", "refresh_token": "your-refresh-token", "refresh_token_expires_in": "431999", "refresh_token_issued_at": "1562087304302", "refresh_token_status": "approved" } - اکنون می توانید با فراخوانی نقطه پایانی

/refreshهمان API ، از Token Refresh استفاده کنید. به عنوان مثال:curl -X POST \ https://willwitman-test.apigee.net/edgemicro-auth/refresh \ -H 'Content-Type: application/json' \ -d '{ "client_id":"mpK6l1Bx9RoE5zLifoDbpF931TDnDtLq", "client_secret":"bUdDc2Fv3nMXffnU", "grant_type":"refresh_token", "refresh_token":"your-refresh-token" }'API یک نشانه دسترسی جدید را برمی گرداند. پاسخ شبیه به این است:

{ "token": "your-new-access-token" }

نظارت برای همیشه

برای همیشه ابزاری Node.js است که در صورت پایین آمدن روند یا خطایی ، یک برنامه Node.js را به طور خودکار راه اندازی می کند. Edge Microgateway دارای یک پرونده برای همیشه. json است که می توانید برای کنترل چند بار و با چه فواصل Microgateway که باید دوباره راه اندازی شود ، پیکربندی کنید. این پرونده یک سرویس برای همیشه به نام Forever-Monitor را پیکربندی می کند ، که برای همیشه برنامه ریزی می شود.

می توانید پرونده Forever.json را در فهرست نصب ریشه Microgateway Root پیدا کنید. Edge Microgateway کجا نصب شده است را ببینید. برای جزئیات بیشتر در مورد گزینه های پیکربندی ، به مستندات Forever-Monitor مراجعه کنید.

دستور edgemicro forever شامل پرچم هایی است که به شما امکان می دهد مکان پرونده forever.json (پرچم -f ) را مشخص کنید و روند نظارت برای همیشه (پرچم -a ) را شروع/متوقف کنید. به عنوان مثال:

edgemicro forever -f ~/mydir/forever.json -a start

برای اطلاعات بیشتر ، به نظارت برای همیشه در مرجع CLI مراجعه کنید.

تعیین نقطه پایانی فایل پیکربندی

اگر چندین نمونه Microgateway را اجرا کنید ، ممکن است بخواهید تنظیمات آنها را از یک مکان واحد مدیریت کنید. شما می توانید این کار را با مشخص کردن نقطه پایانی HTTP انجام دهید که در آن Edge Micro می تواند پرونده پیکربندی خود را بارگیری کند. می توانید این نقطه پایانی را هنگام شروع Edge Micro با استفاده از پرچم -u مشخص کنید.

به عنوان مثال:

edgemicro start -o jdoe -e test -u http://mylocalserver/mgconfig -k public_key -s secret_key

جایی که نقطه انتهایی MgConfig محتویات پرونده پیکربندی شما را برمی گرداند. این پرونده ای است که به طور پیش فرض در ~/.edgemicro قرار دارد و دارای کنوانسیون نامگذاری است: org-env-config.yaml .

غیرفعال کردن بافر داده های اتصال TCP

می توانید از ویژگی پیکربندی nodelay برای غیرفعال کردن بافر داده برای اتصالات TCP استفاده شده توسط Edge Microgateway استفاده کنید.

به طور پیش فرض اتصالات TCP از الگوریتم Nagle برای بافر قبل از ارسال آن استفاده کنید. تنظیم nodelay به true ، این رفتار را غیرفعال می کند (داده ها بلافاصله داده ها را هر بار socket.write() نامیده می شود). برای اطلاعات بیشتر به مستندات Node.js نیز مراجعه کنید.

برای فعال کردن nodelay ، فایل پیکربندی Edge Micro را به شرح زیر ویرایش کنید:

edgemicro:

nodelay: true

port: 8000

max_connections: 1000

config_change_poll_interval: 600

logging:

level: error

dir: /var/tmp

stats_log_interval: 60

rotate_interval: 24

Microgateway در حال اجرا در حالت مستقل

شما می توانید Edge Microgateway را کاملاً از هرگونه وابستگی لبه Apigee جدا کنید. این سناریو به نام حالت مستقل ، به شما امکان می دهد بدون اتصال به اینترنت ، میکروگاتوی Edge را اجرا و تست کنید.

در حالت مستقل ، ویژگی های زیر کار نمی کنند ، زیرا آنها نیاز به اتصال به لبه Apigee دارند:

- OAUTH و API KEY

- سهمیه

- تجزیه و تحلیل

از طرف دیگر ، افزونه های سفارشی و بازداشت سنبله به طور عادی کار می کنند ، زیرا آنها نیازی به اتصال به Apigee Edge ندارند. علاوه بر این ، یک افزونه جدید به نام extauth به شما امکان می دهد تا تماس های API را با JWT در حالی که در حالت مستقل قرار دارند ، به Microgateway اجازه دهید.

پیکربندی و شروع دروازه

برای اجرای Microgateway Edge در حالت مستقل:

- مطمئن باشید که نسخه Microgateway نسخه 3.0.1 یا بعد از آن نصب شده اید. اگر اینطور نیست ، شما باید دستور زیر را برای ارتقاء به آخرین نسخه اجرا کنید:

npm install -g edgemicro

در صورت نیاز به کمک ، به نصب Edge Microgateway مراجعه کنید.

- یک پرونده پیکربندی ایجاد کنید به شرح زیر:

$HOME/.edgemicro/org_name-env_name-config.yamlبه عنوان مثال:

vi $HOME/.edgemicro/foo-bar-config.yaml

- کد زیر را در پرونده بچسبانید:

edgemicro: port: 8000 max_connections: 1000 config_change_poll_interval: 600 logging: level: error dir: /var/tmp stats_log_interval: 60 rotate_interval: 24 plugins: sequence: - extauth - spikearrest headers: x-forwarded-for: true x-forwarded-host: true x-request-id: true x-response-time: true via: true extauth: publickey_url: https://www.googleapis.com/oauth2/v1/certs spikearrest: timeUnit: second allow: 10 buffersize: 0 - متغیر محیط زیر را با مقدار "1" صادر کنید:

export EDGEMICRO_LOCAL=1

- دستور

startزیر را اجرا کنید ، جایی که مقادیر لازم را برای فوری پروکسی محلی ارائه می دهید:edgemicro start -o org_name -e environment_name -a local_proxy_name \ -v local_proxy_version -t target_url -b base_path

کجا:

- your_org نام "org" است که در نام پرونده پیکربندی استفاده کرده اید.

- your_environment نام "env" است که شما در نام پرونده پیکربندی استفاده کرده اید.

- local_proxy_name نام پروکسی محلی است که ایجاد می شود. می توانید از هر نامی که می خواهید استفاده کنید.

- local_proxy_version شماره نسخه پروکسی است.

- target_url URL برای هدف پروکسی است. ( هدف خدماتی است که پروکسی با آن تماس می گیرد.)

- base_path مسیر پایه پروکسی است. این مقدار باید با یک برش رو به جلو شروع شود. برای یک مسیر پایه ریشه ، فقط یک برش رو به جلو مشخص کنید. به عنوان مثال ، "/".

به عنوان مثال:

edgemicro start -o local -e test -a proxy1 -v 1 -t http://mocktarget.apigee.net -b /

- پیکربندی را آزمایش کنید.

curl http://localhost:8000/echo { "error" : "missing_authorization" }از آنجا که افزونه

extauthدر پروندهfoo-bar-config.yamlقرار دارد ، شما یک خطای "mission_authorization" دریافت می کنید. این افزونه JWT را تأیید می کند که باید در عنوان مجوز تماس API وجود داشته باشد. در بخش بعدی ، شما یک JWT به دست می آورید که به تماس های API اجازه می دهد بدون خطا از بین برود.

مثال: به دست آوردن نشانه مجوز

مثال زیر نحوه به دست آوردن JWT از Edge Microgateway JWT نقطه انتهایی در لبه Apigee ( edgemicro-auth/jwkPublicKeys ) را نشان می دهد. این نقطه پایانی هنگام انجام یک تنظیم استاندارد و پیکربندی Edge Microgateway مستقر می شود. برای به دست آوردن JWT از نقطه پایانی Apigee ، ابتدا باید تنظیم استاندارد Microgateway را انجام دهید و به اینترنت وصل شوید. نقطه پایانی Apigee در اینجا فقط به عنوان مثال اهداف استفاده می شود و لازم نیست. در صورت تمایل می توانید از نقطه پایانی Token دیگر استفاده کنید. اگر این کار را انجام دهید ، پس باید JWT را با استفاده از API ارائه شده برای آن نقطه پایانی بدست آورید.

مراحل زیر نحوه دریافت یک نشانه را با استفاده از نقطه انتهایی edgemicro-auth/jwkPublicKeys توضیح می دهد :.

- شما باید یک تنظیم استاندارد و پیکربندی Microgateway Edge را انجام دهید تا پروکسی

edgemicro-authبه سازمان/محیط خود در Edge Edge مستقر کنید. اگر قبلاً این مرحله را انجام دادید ، نیازی به تکرار آن ندارید. - اگر Microgateway Edge را به Apigee Cloud مستقر کرده اید ، باید به اینترنت وصل شوید تا بتوانید JWT را از این نقطه پایانی بدست آورید.

- Microgateway Edge Stop:

edgemicro stop

- در پرونده پیکربندی که قبلاً ایجاد کرده اید (

$HOME/.edgemicro/ org env-config.yaml) ، ویژگیextauth:publickey_urlبه نقطه پایانیedgemicro-auth/jwkPublicKeysدر سازمان/محیط Apigee Edge خود نشان دهید. به عنوان مثال:extauth: publickey_url: 'https://your_org-your_env.apigee.net/edgemicro-auth/jwkPublicKeys'

- Microgateway را همانطور که قبلاً انجام دادید ، با استفاده از نامهای ORG/ENV که در نام پرونده پیکربندی استفاده کرده اید ، مجدداً راه اندازی کنید. به عنوان مثال:

edgemicro start -o foo -e bar -a proxy1 -v 1 -t http://mocktarget.apigee.net -b /

- از نقطه پایانی مجوز یک نشانه JWT دریافت کنید. از آنجا که شما از نقطه پایانی

edgemicro-auth/jwkPublicKeysاستفاده می کنید ، می توانید از این دستور CLI استفاده کنید:

با استفاده از دستور edgemicro token یا API می توانید JWT را برای Microgateway Edge تولید کنید. به عنوان مثال:

edgemicro token get -o your_org -e your_env \ -i G0IAeU864EtBo99NvUbn6Z4CBwVcS2 -s uzHTbwNWvoSmOy

کجا:

- your_org نام سازمان Apigee شما است که قبلاً Microgateway Edge را پیکربندی کرده اید.

- your_env یک محیط در سازمان است.

- گزینه

iکلید مصرف کننده را از یک برنامه توسعه دهنده مشخص می کند که محصولی دارد که شامل پروکسیedgemicro-authاست. - گزینه

sراز مصرف کننده را از یک برنامه توسعه دهنده مشخص می کند که محصولی دارد که شامل پروکسیedgemicro-authاست.

این دستور از Apigee Edge می خواهد JWT تولید کند که می تواند برای تأیید تماس های API استفاده شود.

همچنین به تولید یک نشانه مراجعه کنید.پیکربندی مستقل را آزمایش کنید

برای آزمایش پیکربندی ، API را با نشانه اضافه شده در عنوان مجوز به شرح زیر فراخوانی کنید:

curl http://localhost:8000/echo -H "Authorization: Bearer your_token

مثال:

curl http://localhost:8000/echo -H "Authorization: Bearer eyJraWQiOiIxIiwidHlwIjo...iryF3kwcDWNv7OQ"

خروجی نمونه:

{

"headers":{

"user-agent":"curl/7.54.0",

"accept":"*/*",

"x-api-key":"DvUdLlFwG9AvGGpEgfnNGwtvaXIlUUvP",

"client_received_start_timestamp":"1535134472699",

"x-authorization-claims":"eyJhdDbiO...M1OTE5MTA1NDkifQ==",

"target_sent_start_timestamp":"1535134472702",

"x-request-id":"678e3080-a7ae-11e8-a70f-87ae30db3896.8cc81cb0-a7c9-11e8-a70f-87ae30db3896",

"x-forwarded-proto":"http",

"x-forwarded-host":"localhost:8000",

"host":"mocktarget.apigee.net",

"x-cloud-trace-context":"e2ac4fa0112c2d76237e5473714f1c85/1746478453618419513",

"via":"1.1 localhost, 1.1 google",

"x-forwarded-for":"::1, 216.98.205.223, 35.227.194.212",

"connection":"Keep-Alive"

},

"method":"GET",

"url":"/",

"body":""

}با استفاده از حالت پروکسی محلی

در حالت پروکسی محلی ، Edge Microgateway نیازی به یک پروکسی آگاه از میکروگاتوی ندارد که در لبه Apigee مستقر شود. در عوض ، شما با تهیه یک نام محلی ، Basepath و URL هدف ، "پروکسی محلی" را پیکربندی می کنید. سپس تماس های API به Microgateway ارسال می شود و به آدرس URL هدف از پروکسی محلی ارسال می شود. از همه جهات دیگر ، حالت پروکسی محلی دقیقاً همانند Running Edge Microgateway در حالت عادی خود کار می کند. احراز هویت همان کار را انجام می دهد ، همانطور که دستگیری سنبله و اجرای سهمیه ، افزونه های سفارشی و غیره.

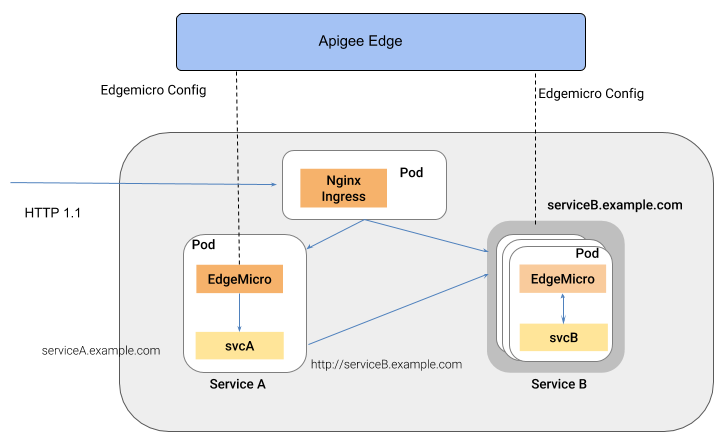

از مورد و مثال استفاده کنید

حالت پروکسی محلی هنگامی مفید است که فقط نیاز به ارتباط یک پروکسی منفرد با نمونه میکروگاتوی لبه داشته باشید. به عنوان مثال ، شما می توانید Microgateway Edge را به عنوان یک پروکسی Sidecar به Kubernetes تزریق کنید ، جایی که یک میکروگات و یک سرویس هر یک در یک غلاف واحد اجرا می شوند ، و جایی که Microgateway موفق به ترافیک و از طریق سرویس همراه خود می شود. شکل زیر این معماری را نشان می دهد که در آن میکروگاتوی لبه به عنوان یک پروکسی Sidecar در یک خوشه Kubernetes عمل می کند. هر نمونه Microgateway فقط با یک نقطه پایانی واحد در سرویس همراه خود صحبت می کند:

مزیت این سبک معماری این است که Edge Microgateway مدیریت API را برای خدمات فردی مستقر در یک محیط کانتینر ، مانند خوشه Kubernetes فراهم می کند.

پیکربندی حالت پروکسی محلی

برای پیکربندی Microgateway Edge برای اجرای در حالت پروکسی محلی ، این مراحل را دنبال کنید:

- مطمئن باشید که نسخه Microgateway نسخه 3.0.1 یا بعد از آن نصب شده اید. اگر اینطور نیست ، شما باید دستور زیر را برای ارتقاء به آخرین نسخه اجرا کنید:

npm install -g edgemicro

در صورت نیاز به کمک ، به نصب Edge Microgateway مراجعه کنید.

-

edgemicro initبرای تنظیم محیط پیکربندی محلی خود درست کنید ، دقیقاً همانطور که در یک راه اندازی Microgateway Edge معمولی هستید. همچنین به پیکربندی Edge Microgateway مراجعه کنید. -

edgemicro configureرا اجرا کنید ، همانطور که در یک روش تنظیم Microgateway Edge معمولی انجام می دهید. به عنوان مثال:edgemicro configure -o your_org -e your_env -u your_apigee_username

این فرمان خط مشی Edgemicro-Auth را به سمت لبه مستقر می کند و یک کلید و راز را باز می گرداند که برای شروع ریزگردها نیاز دارید. اگر به کمک نیاز دارید ، به پیکربندی Edge Microgateway مراجعه کنید.

- در Apigee Edge ، یک محصول API و با الزامات پیکربندی اجباری زیر ایجاد کنید (می توانید تمام تنظیمات دیگر را همانطور که می خواهید مدیریت کنید):

- شما باید پروکسی Edgemicro-auth را به محصول اضافه کنید. این پروکسی هنگامی که

edgemicro configureرا اجرا می کنید ، به طور خودکار مستقر شد. - شما باید یک مسیر منبع ارائه دهید. Apigee توصیه می کند این مسیر را به محصول اضافه کنید:

/**. برای کسب اطلاعات بیشتر ، به پیکربندی رفتار مسیر منابع مراجعه کنید. همچنین به ایجاد محصولات API در مستندات Edge مراجعه کنید.

- شما باید پروکسی Edgemicro-auth را به محصول اضافه کنید. این پروکسی هنگامی که

در Apigee Edge ، یک توسعه دهنده ایجاد کنید ، یا در صورت تمایل می توانید از یک توسعه دهنده موجود استفاده کنید. برای کمک ، به افزودن توسعه دهندگان با استفاده از UI Edge Management مراجعه کنید.

- در Apigee Edge ، یک برنامه توسعه دهنده ایجاد کنید. شما باید محصول API را که تازه ایجاد کرده اید به برنامه اضافه کنید. برای کمک ، به ثبت نام یک برنامه در UI Edge Management مراجعه کنید.

- در دستگاهی که Microgateway Edge نصب شده است ، متغیر محیط زیر را با مقدار "1" صادر کنید.

export EDGEMICRO_LOCAL_PROXY=1

- دستور

startزیر را اجرا کنید:edgemicro start -o your_org -e your_environment -k your_key -s your_secret \ -a local_proxy_name -v local_proxy_version -t target_url -b base_pathکجا:

- your_org سازمان Apigee شماست.

- your_environment یک محیط در سازمان شما است.

- your_key کلیدی است که هنگام اجرای

edgemicro configureبرگردانده اید. - your_secret راز است که هنگام اجرای

edgemicro configureبرگردانده شد. - local_proxy_name نام پروکسی محلی است که ایجاد می شود.

- local_proxy_version شماره نسخه پروکسی است.

- target_url URL برای هدف پروکسی است (خدمتی که پروکسی با آن تماس می گیرد).

- base_path مسیر پایه پروکسی است. این مقدار باید با یک برش رو به جلو شروع شود. برای یک مسیر پایه ریشه ، فقط یک برش رو به جلو مشخص کنید. به عنوان مثال ، "/".

به عنوان مثال:

edgemicro start -o your_org -e test -k 7eb6aae644cbc09035a...d2eae46a6c095f \ -s e16e7b1f5d5e24df...ec29d409a2df853163a -a proxy1 -v 1 \ -t http://mocktarget.apigee.net -b /echo

آزمایش پیکربندی

می توانید با فراخوانی نقطه پایانی پروکسی ، پیکربندی پروکسی محلی را آزمایش کنید. به عنوان مثال ، اگر یک پایه /echo را مشخص کرده اید ، می توانید پروکسی را به شرح زیر بنامند:

curl http://localhost:8000/echo

{

"error" : "missing_authorization",

"error_description" : "Missing Authorization header"

}این تماس اولیه API خطایی ایجاد کرد زیرا شما یک کلید API معتبر ارائه ندادید. می توانید کلید را در برنامه توسعه دهنده ای که قبلاً ایجاد کرده اید پیدا کنید. برنامه را در Edge UI باز کنید ، کلید مصرف کننده را کپی کرده و از آن کلید به شرح زیر استفاده کنید:

curl http://localhost:8000/echo -H 'x-api-key:your_api_key'

به عنوان مثال:

curl http://localhost:8000/echo -H "x-api-key:DvUdLlFwG9AvGGpEgfnNGwtvaXIlUUvP"

خروجی نمونه:

{

"headers":{

"user-agent":"curl/7.54.0",

"accept":"*/*",

"x-api-key":"DvUdLlFwG9AvGGpEgfnNGwtvaXIlUUvP",

"client_received_start_timestamp":"1535134472699",

"x-authorization-claims":"eyJhdWQiOi...TQ0YmUtOWNlOS05YzM1OTE5MTA1NDkifQ==",

"target_sent_start_timestamp":"1535134472702",

"x-request-id":"678e3080-a7ae-11e8-a70f-87ae30db3896.8cc81cb0-a7c9-11e8-a70f-87ae30db3896",

"x-forwarded-proto":"http",

"x-forwarded-host":"localhost:8000",

"host":"mocktarget.apigee.net",

"x-cloud-trace-context":"e2ac4fa0112c2d76237e5473714f1c85/1746478453618419513",

"via":"1.1 localhost, 1.1 google",

"x-forwarded-for":"::1, 216.98.205.223, 35.227.194.212",

"connection":"Keep-Alive"

},

"method":"GET",

"url":"/",

"body":""

}