Você está lendo a documentação do Apigee Edge.

Acesse a documentação da

Apigee X. info

Em 21 de abril de 2015, lançamos uma nova versão na nuvem do Apigee Edge.

Se você tiver dúvidas, entre em contato com o suporte do Apigee Edge.

Para uma lista de todas as notas da versão do Apigee Edge, consulte Notas da versão da Apigee.

Novos recursos e melhorias

Confira a seguir os novos recursos e melhorias desta versão.

Compatibilidade com a indicação de nome do servidor (SNI)

O Edge oferece suporte ao uso da indicação de nome do servidor (SNI) no sentido sul (do processador de mensagens para os endpoints de destino). Se quiser usar o SNI, entre em contato com o suporte do Apigee Edge.

O Java 1.7 é obrigatório.

Com o SNI, que é uma extensão do TLS/SSL, vários destinos HTTPS podem ser veiculados no mesmo endereço IP e porta sem exigir que todos esses destinos usem o mesmo certificado.

Não é necessário fazer nenhuma configuração específica do Edge. Se o ambiente estiver configurado para SNI de saída (o padrão é a nuvem de borda), o Edge vai oferecer suporte a ele.

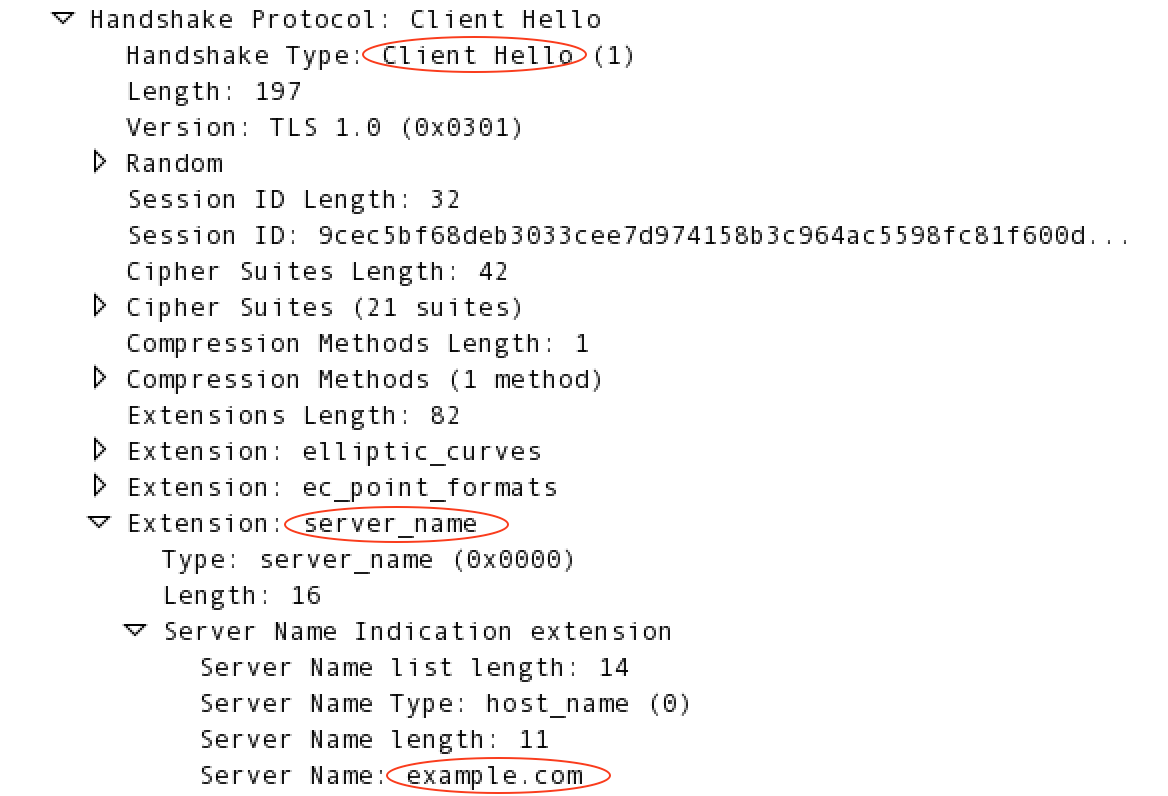

O Edge extrai automaticamente o nome do host do URL da solicitação e o adiciona à solicitação de handshake SSL. Por exemplo, se o host de destino for https://example.com/request/path, o Edge adicionará a extensão server_name, conforme mostrado abaixo:

Para mais informações sobre SNI, consulte http://en.wikipedia.org/wiki/Server_Name_Indication.

Acesso à comunidade Apigee no menu de ajuda da interface de gerenciamento

Acesse a Comunidade Apigee no menu "Ajuda" da interface de gerenciamento.

Política de controle de acesso

A política de controle de acesso foi aprimorada para permitir uma avaliação mais refinada de endereços IP

para listas de permissão e de bloqueio quando os endereços IP estão contidos no

cabeçalho HTTP X-FORWARDED-FOR.

Com a verificação de vários endereços IP ativada no cabeçalho (entre em contato com o suporte para definir o

feature.enableMultipleXForwardCheckForACL), um novo elemento <ValidateBasedOn> na

política permite verificar o primeiro IP, o último IP ou todos os IPs no cabeçalho. Para mais informações, consulte a política de controle de acesso.

Mensagens de erro da interface de gerenciamento

A exibição de mensagens de erro na interface de gerenciamento foi reformulada.

Novas variáveis de destino no fluxo de mensagens

Novas variáveis nos fluxos de mensagens fornecem informações mais completas de URL para endpoints e servidores de destino:

- TargetEndpoint:

request.urlsubstituitarget.basepath.with.query. - TargetServer:

loadbalancing.targetserversubstituitargetserver.name. Além disso,target.basepathsó é preenchido quando o elemento<Path>é usado no elemento<LoadBalancer>de HTTPTargetConnection do TargetEndpoint.

"Algoritmo de assinatura" nos detalhes dos certificados SSL

Um novo campo "Algoritmo de assinatura" foi adicionado aos detalhes do certificado SSL, que podem ser vistos na interface de gerenciamento (Administrador > Certificados SSL) e na API de gerenciamento (Receber detalhes do certificado de um keystore ou truststore). O campo mostra "sha1WithRSAEncryption" ou "sha256WithRSAEncryption", dependendo do tipo de algoritmo de hash usado para gerar o certificado.

Bugs corrigidos

Os bugs abaixo foram corrigidos nesta versão.

| ID do problema | Descrição |

|---|---|

| MGMT-1899 | Caminhos de recursos excluídos após salvar as configurações do produto Ao editar um produto de API, os caminhos de recursos dele podiam ser excluídos se o usuário clicasse duas vezes no botão "Salvar". Esse problema foi corrigido. |

| MGMT-1894 | A página "Apps do desenvolvedor" nunca termina de carregar na coluna "Desenvolvedor" |

| MGMT-1882 | O novo proxy de API do WSDL mostra apenas os detalhes do último parâmetro |

| MGMT-1878 | Se várias revisões forem implantadas em um ambiente, o Trace vai mostrar apenas uma delas. |

| MGMT-1872 | Não é possível baixar relatórios personalizados |

| MGMT-1863 | Não é possível ver os registros do Node.js na interface de gerenciamento |

| MGMT-1825 | Bugs de scripting em vários locais (XSS) |

| MGMT-1804 | A API Node.js está enviando JSON inválido em alguns casos |

| MGMT-1799 | Solicitação de envio de vulnerabilidade de segurança da interface no Trace |

| MGMT-1362 | O e-mail de esquecimento de senha não funciona se o endereço de e-mail contiver '_' |

| DEVRT-1514 | Falhas no ObjectTransform para alguns produtos |

| APIRT-1170 | A falta de um arquivo de recurso impediu que o MP carregasse um ambiente |